パワフルなAI用PCは騒音・発熱・場所の制約といった課題を伴います。この章では、SSH技術を使った「リモート開発」によりそれらの壁を乗り越え、Macなど好きなPCから、どこでも快適に研究できるプロの仕事術を学びます。

- 騒音・熱の壁: GPUの騒音や排熱で集中できない。

- OSの壁: 普段使いのMacでNVIDIAのGPUが使えない。

- 場所の壁: 特定のPCの前でしか作業できない。

強力なGPUマシンを計算専用の「サーバー」とし、普段使いのノートPCからネットワーク経由で接続。騒音や場所から解放され、好きなOSで開発に集中できます。

安全な接続(SSH)にはパスワードより強固な「公開鍵認証」を利用します。

- 秘密鍵 🔑: 手元のPCにだけ保管する「マスターキー」。

- 公開鍵 🔒: サーバーに設置する「特別な錠前」。

マスターキー自体は通信されないため、極めて安全です。

この記事は、AI研究者が直面する「騒音・熱」「OS」「場所」の3つの壁を、SSHによるリモート開発で解決する手順を解説します。パワフルなGPUサーバーと手元の快適なPCを分離し、どこからでも安全に研究できるプロの仕事術を確立することが目的です。

Step 1: サーバー側の準備 (城門の整備)

作業場所: GPUサーバー (Ubuntu)

SSH接続を受け入れるための基本的な設定を行います。

# SSHサーバーをインストールし、自動起動を設定

sudo apt update && sudo apt install -y openssh-server

sudo systemctl enable --now ssh

# ファイアウォールでSSH通信(ポート22)を許可し、有効化

sudo ufw allow ssh

sudo ufw enable

Step 2: クライアント側の準備と接続テスト (通行証の作成と使用)

作業場所: 手元のPC (クライアント: macOS/Linux/WSL2)

パスワードより安全な「公開鍵認証」のための鍵ペアを作成し、サーバーに設置します。

# 1. マスターキー(秘密鍵)と錠前(公開鍵)のペアを作成

ssh-keygen -t ed25519

# 2. マスターキーを自分だけが読めるように権限設定

chmod 600 ~/.ssh/id_ed25519

# 3. 錠前をサーバーに安全に設置(※この時だけパスワード入力が必要)

# 'user@server_ip' はご自身の環境に合わせて変更してください

ssh-copy-id user@server_ip

# 4. 【重要】パスワードなしでログインできるかテスト

ssh user@server_ip

# ログインできたら `exit` で一度抜ける

Step 3: 最終的な要塞化とVS Codeでの接続 (完成)

作業場所: GPUサーバー (SSHで再接続後)

安全な鍵認証が確立できたので、不要になったパスワード認証を無効化し、サーバーを要塞化します。

# 1. SSH設定ファイルを開き、'PasswordAuthentication yes' を 'no' に変更して保存

sudo nano /etc/ssh/sshd_config

# 2. 設定を反映させるためにSSHサービスを再起動

sudo systemctl restart sshd

最後に、手元のPCのVS Codeで「Remote – SSH」拡張機能を使い、user@server_ip に接続すれば、快適なリモート開発環境の完成です。

騒音と熱から解放され、どこでも快適に研究できるプロの流儀

これまでの長い道のり、本当にお疲れ様でした。私たちはPCを選び、OSとドライバを導入し、PythonとPyTorchが力強く動作する「AIラボ」を、その機能面に至るまで完璧に完成させました。あなたの手元には今、最先端の研究を遂行可能な、パワフルな計算エンジンが鎮座しています。

しかし、ラボはただ動けば良い、というものではありません。この最終章で私たちが手に入れる最後のピース、それは「いかに快適で、効率的に、そして自由なスタイルで研究に没頭できるか」という、あなたの生産性を最大化するためのワークフロー(仕事術)のデザインです。

AI研究者が直面する、3つの「壁」

パワフルなGPUワークステーションは、私たちに素晴らしい計算能力を与えてくれますが、同時にいくつかの悩ましい「壁」をもたらします。

騒音と熱の壁

全力で稼働するGPUは、掃除機のような騒音と、冬でも暖房が不要なほどの熱を発します。その隣で、果たして繊細な思考やコーディングに集中できるでしょうか?

OSの壁

「日常業務や論文執筆は使い慣れたMacでやりたい。でも、AI開発に不可欠なNVIDIAのGPUはWindowsかLinuxでしか動かない…」このジレンマは、多くの研究者が抱える大きな悩みです。

場所の壁

「自宅や研究室のデスクにしか、あのパワフルなマシンはない。学会の移動中や、カフェで少し時間ができた時に、実験の進捗を確認したり、ちょっとした修正を加えたりできたら…」と思ったことはありませんか?

この最終章でお伝えする「リモート開発」というプロフェッショナルな仕事術は、これら3つの壁を一度に打ち破る、非常にエレガントな解決策です。この技術を習得すれば、あなたのAI研究は、物理的な制約から完全に解放されることになるでしょう。

あなたの仕事術はどっち?:エンジンルームに籠もるか、管制室から操縦するか

さて、パワフルな計算エンジンを手に入れた今、次に決めるべきは「そのエンジンとどう付き合っていくか」という、あなた自身の開発スタイルです。これには大きく分けて2つの流儀があり、どちらにも長所があります。ご自身の環境や好みに合わせて、どちらがしっくりくるか考えてみましょう。

2つの開発スタイル比較

| 特徴 | スタイルA:スタンドアロン開発 | スタイルB:リモート開発 |

|---|---|---|

| コンセプト | F1マシンのエンジンルームで直接作業する | 静かな管制室からF1マシンを遠隔操縦する |

| 概要 | GPUワークステーションに直接モニターやキーボードを接続し、そのマシン単体で全ての作業を完結させます。 | GPUワークステーションは計算専用の「サーバー」として別の場所に設置。普段使いのノートPCからネットワーク経由で接続し、全ての開発作業を行います。 |

| 長所 | ・セットアップが最もシンプル ・ネットワーク環境に依存しない | ・OSの壁を越える(Macや非力なWindowsノートからでもNVIDIA GPUのパワーを利用可能) ・場所の壁を越える(自宅、研究室、外出先など、どこからでもアクセス可能) ・騒音や排熱から解放され、快適な環境で作業に集中できる |

| 短所 | ・騒音や排熱が作業環境を直撃する ・開発する場所が物理的に固定される ・Macユーザーはこのスタイルを選べない | ・初回のセットアップに少し手間がかかる ・安定したネットワーク接続が必要 |

| こんな方に | ・とにかくシンプルに始めたい ・PCは1台で全てを済ませたい ・騒音や排熱が気にならない | ・Macや軽量ノートPCで本格的なAI開発がしたい ・研究室のサーバーを自宅などからも利用したい ・静かで快適な環境で、思考を妨げられずに研究したい |

本コースが目指すゴール:「リモート開発」のマスター

このコースでは、より柔軟で、多くのプロの研究者が採用している「スタイルB:リモート開発」の習得を標準ゴールとします。

なぜなら、このスタイルこそが、私たちが冒頭で提示した「騒音と熱」「OS」「場所」という3つの壁を、一度に打ち破る唯一の方法だからです。初回のセットアップはスタンドアロン開発より少しだけ手順が多いですが、一度この環境を構築してしまえば、あなたはもはや特定のPCや場所に縛られることはありません。

お気に入りのMacBookを片手にカフェでコードを書き、計算の実行命令だけを研究室のサーバーに送る。そんな、時と場所を選ばない、真に自由な研究スタイルが手に入るのです。これは単なるPCのセットアップではなく、あなた自身の生産性を最大化するための、未来への投資と言えるでしょう。

リモート開発の心臓部:SSHと「公開鍵認証」の仕組みを理解する

さて、ここからは少しだけ専門的な話になりますが、リモート開発という「魔法」が、一体どのような仕組みで成り立っているのかを理解しましょう。この裏側を知ることで、あなたはただコマンドを打つだけでなく、自信を持って安全な開発環境を構築できるようになります。

その核心技術が、SSH (Secure Shell)です。

SSHとは、あなたの手元のPC(クライアント)と、遠くにあるGPUワークステーション(サーバー)との間に、インターネットという誰もが利用する公の回線を通っているにも関わらず、第三者には決して解読不可能な、暗号化された安全なトンネルを掘る技術です。このトンネルの中を通るデータ、例えばあなたが入力するコマンドや保存するソースコードは、すべてぐちゃぐちゃに暗号化されるため、途中で誰かに盗み見られても、意味不明な文字列にしか見えません。

パスワードより遥かに安全な「公開鍵認証」という名の通行証

そして、この安全なトンネルに入るための「通行証」として、私たちはパスワードよりも遥かに安全な「公開鍵認証」という仕組みを使います。なぜパスワードではダメなのでしょうか?パスワードは、誕生日から推測されたり、他のサービスから流出したものが使い回されたり、あるいは総当たり攻撃(ブルートフォースアタック)で破られたりする危険性が常にあります。

「公開鍵認証」は、それらの危険性を根本から解決する、非常にエレガントな仕組みです。これは、泥棒に狙われやすい「南京錠(パスワード)」ではなく、世界に一つしかない鍵と錠前を使う「銀行の金庫」のようなものだと考えてください。

この仕組みは、2つのペアになった「鍵」を使います。

- 秘密鍵 (Private Key): あなただけが持つ、絶対に他人に渡したり、見せたりしてはいけない「マスターキー」です。これは、あなたの手元のPC(MacやWindowsノート)の中に、厳重に保管されます。これがあなたの本人性の証明そのものです。

- 公開鍵 (Public Key): 秘密鍵とペアになる「特別な錠前」です。この錠前は、あなたのマスターキーでしか開けることができません。この「錠前」は、あなたがアクセスしたい全てのサーバー(今回はGPUワークステーション)のドアに、好きなだけコピーして設置しておくことができます。

接続のプロセスは以下のようになります。

- あなたのPCがサーバーのドアをノックします。

- ドアに設置されたあなたの「錠前(公開鍵)」を見たサーバーは、「この錠前に対応するマスターキーを持っている証拠を見せろ」と、ランダムな文字列(チャレンジ)をあなたのPCに送ります。

- あなたのPCは、保管してある「マスターキー(秘密鍵)」を使って、そのチャレンジに正しく署名し、サーバーに送り返します。

- サーバーは、送られてきた署名が、ドアに設置された「錠前(公開鍵)」で正しく検証できることを確認します。「この署名は、本物のマスターキーを持つ者しか作れない。本人に間違いない!」と判断し、あなたをトンネルの中に招き入れます。

このプロセスの最も美しい点は、あなたの「マスターキー(秘密鍵)」そのものは、決してネットワーク上を流れないということです。これにより、極めて高い安全性が保たれるのです。

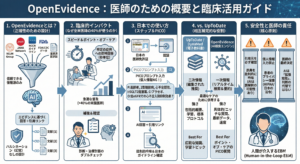

【図の解説】

手元のPCで「秘密鍵」と「公開鍵」のペアを作成します。「公開鍵(錠前)」を、アクセスしたいサーバーの「authorized_keys」というファイルに設置しておきます。接続時、サーバーはこの錠前を使って本人確認を行うため、パスワードは不要になります。

ハンズオン:安全なリモート環境を3ステップで構築する

お待たせしました。それでは、理論を実践に移し、この魔法のようなリモート開発環境を構築していきましょう。ここからの作業は、「GPUワークステーション(サーバー)側」と、あなたの「手元のPC(クライアント)側」の両方で行います。今どちらのPCで作業しているかを意識しながら、一つずつ進めてください。

【付録】コピー&ペースト用 “安全版”コマンドリスト

# --- サーバー側 (Ubuntu 22.04 LTS) ---

# SSHサーバーをインストールし、自動起動設定

sudo apt update && sudo apt install -y openssh-server && sudo systemctl enable --now ssh

# SSHの通信(ポート22)を許可し、ファイアウォールを有効化

sudo ufw allow ssh && sudo ufw enable

# --- クライアント側 (macOS / Linux) ---

# モダンで安全なed25519方式でSSHキーペアを作成

ssh-keygen -t ed25519 -C "your_email@example.com"

# 秘密鍵の権限を厳格に設定

chmod 600 ~/.ssh/id_ed25519

# 作成した公開鍵をサーバーに安全にコピー

# (your_userとserver_ip_addressを実際の値に置き換えてください)

ssh-copy-id your_user@server_ip_address

Step 1: サーバーの準備と、手元PCでの「鍵」の作成

最初のステップでは、サーバー側でSSH接続を受け入れる最低限の準備を行い、次に手元のPCでサーバーに入るための「マスターキー」を作成します。

1-1. サーバー側の初期設定

🖥️ 作業場所:GPUワークステーション (サーバー) のターミナル

まず、GPUワークステーションに外部から接続するための「城門」を築き、許可された者だけが通れるように「衛兵」を配備します。

# 1. SSH接続を受け付けるソフトウェアをインストール

sudo apt install openssh-server

# 2. PC起動時にSSHが自動で起動するように設定

sudo systemctl enable --now ssh

# 3. ファイアウォールでSSH(ポート22)からの通信を許可

sudo ufw allow ssh

# 4. ファイアウォールを有効化 (y/nを問われたら 'y' を入力)

sudo ufw enableポイント: この段階では、まだパスワード認証を無効にしません。まずはこれから作成する「鍵」で確実にログインできる、安全な接続経路を確保することが最優先です。

1-2. 手元PCでマスターキーと錠前のペアを作成する

💻 作業場所:あなたの手元のPC (クライアント) のターミナル

次に、あなたの普段使いのPCで、サーバーの錠前を開けるための「マスターキー(秘密鍵)」と、サーバーに設置する「錠前(公開鍵)」のペアを生成します。

# ed25519というモダンで安全な方式でSSHキーペアを作成

ssh-keygen -t ed25519保存場所やパスフレーズを尋ねられますが、よく分からなければ全てEnterキーを押して進めて問題ありません。

作成された秘密鍵は、あなた以外の誰にも読み取られないよう、アクセス権を厳格に設定します。金庫に鍵をかけるようなイメージです。

# 秘密鍵ファイルの権限を所有者のみ読み書き可能に設定

chmod 600 ~/.ssh/id_ed25519Step 2: サーバーへの安全な「通用口」の設置とテスト

このステップが最も重要です。作成した「錠前(公開鍵)」をサーバーのドアに設置し、その鍵で問題なく入れることを確認します。

2-1. 錠前をサーバーのドアに設置する

💻 作業場所:あなたの手元のPC (クライアント) のターミナル

以下の魔法のようなコマンドで、作成した公開鍵をGPUサーバーに安全に設置します。your_userはGPUサーバーのユーザー名、server_ip_addressはGPUサーバーのIPアドレスに置き換えてください。

# 公開鍵をサーバーの authorized_keys ファイルに安全に追記

ssh-copy-id your_user@server_ip_address重要: この時だけ、GPUサーバーのパスワードを尋ねられます。これが、あなたがパスワードを使ってこのサーバーにログインする最後の機会です。入力が成功すれば、あなたの「錠前」がサーバーのドアに正しく設置されます。

2-2.【最重要】鍵でのログインをテストする

💻 作業場所:あなたの手元のPC (クライアント) のターミナル

パスワード認証を無効化する前に、必ず、作成した鍵だけでログインできることをテストします。

# サーバーへSSH接続を試みる

ssh your_user@server_ip_addressパスワードを求められることなく、サーバーにログインできれば成功です! これで、安全な通用口が確保できました。確認できたら、exit と入力して一度サーバーからログアウトしてください。

Step 3: 最終的な要塞化とVS Codeでの接続

安全な通用口が確保できたので、いよいよ不要になったパスワードでのログインという古い入口を完全に塞ぎ、サーバーを要塞化します。そして、完成した環境にVS Codeから接続します。

3-1. サーバーのパスワード認証を無効化する

🖥️ 作業場所:GPUワークステーション (サーバー) のターミナル

再度、鍵でログインしたサーバーのターミナルで作業します。ターミナルベースのエディタnanoを使ってSSHの設定ファイルを編集し、パスワードでのログインを禁止します。

# nanoエディタでSSHの設定ファイルを開く

sudo nano /etc/ssh/sshd_configファイルが開いたら、キーボードの矢印キーでPasswordAuthenticationという行を探し、以下のように書き換えてください。

変更前: #PasswordAuthentication yes

変更後: PasswordAuthentication no

編集が終わったら、Ctrl+X → Y → Enter の順にキーを押して保存します。最後に、設定を反映させるためにSSHサービスを再起動します。

# SSHサービスを再起動して設定変更を反映

sudo systemctl restart sshdおめでとうございます!これでサーバーの要塞化は完了です。これ以降、このサーバーへはあなたのマスターキーを持つPCからしかアクセスできません。

3-2. VS Codeで魔法をかける(管制室から遠隔操縦)

👩💻 作業場所:あなたの手元のPC (クライアント) のVS Code

全ての準備が整いました。高機能エディタVisual Studio Code (VS Code)を「管制室」として、リモート開発の扉を開きます。

「Remote – SSH」拡張機能をインストールする:

VS Codeの拡張機能マーケットプレイスで「Remote – SSH」を検索し、Microsoft提供のものをインストールします。

サーバーへ接続する:

F1キー(またはCtrl+Shift+P)でコマンドパレットを開きます。Remote-SSH: Connect to Host...を選択します。your_user@server_ip_addressと入力してEnterキーを押します。- 初回接続時にはサーバーのフィンガープリント(指紋)の確認を求められますが、

Continueを選択してください。

新しいVS Codeウィンドウが開き、左下に緑色で「SSH: server_ip_address」と表示されれば成功です。この瞬間、あなたのVS Codeは、遠くにあるGPUサーバーの上で直接動いています。

これで、あなたは手元の快適なPCから、サーバー上のパワフルなGPUを自由自在に使える、完璧なワークフローを手に入れました。

まとめと次のステップへ

お疲れ様でした。私たちはこの E0.1 シリーズを通じて、単なるAI開発環境ではなく、セキュリティ、再現性、そして快適な開発体験までも考慮した、プロフェッショナルな「AI研究室」をゼロから創り上げました。

なお、本コースで構築したリモートアクセス環境は、ご自宅や研究室など、同一のローカルネットワーク内での利用を想定しています。もし、カフェや学会の滞在先といったインターネット経由の「外出先」からGPUサーバーにアクセスする場合は、サーバーの「住所」にあたるグローバルIPアドレスを特定するための追加設定が必要になります。

ご契約のインターネット環境によって手順は異なりますが、一般的には「固定IPアドレス」をプロバイダと契約するか、「ダイナミックDNS (DDNS)」というサービスを利用するのが一般的です。これらは個別の環境に合わせた対応が必要となるため、本コースでは扱いませんが、ご自身の環境に合わせて「No-IP」や「MyDNS.jp」といったDDNSサービスを調べてみたり、「自宅サーバー 外出先 アクセス」といったキーワードで検索したりすることから始めてみてください。

この環境さえあれば、あとはあなたの素晴らしい研究アイデアを形にするだけです。次のシリーズでは、いよいよ、この環境を使って実際の医療AI開発の様々な側面に踏み込んでいきます。あなたの研究が加速することを、心から願っています。

Medical AI Nexus で学びを深めませんか?

【🔰 Medical AI Nexus とは】

日々の診療から生まれる膨大な医療データ――その価値を AI で最大化できれば、診断・治療・予防の姿は大きく変わります。

「Medical AI Nexus」は、AI を“医療者の最高のパートナー”に育てるための『知の羅針盤』です。

初心者でも実践的に学べる体系的コンテンツを通じて、

①「わからない」を解決する基礎講座、

②“使える”を支援する実装講座、

③専門分野への応用を探究する臨床シリーズを提供し、

医療者の能力拡張とデータ駆動型医療への航海を後押しします。

引用文献

- Ylonen T, Lonvick C. The Secure Shell (SSH) Protocol Architecture. RFC 4251. 2006. [Online]. Available: https://www.rfc-editor.org/info/rfc4251

ご利用規約(免責事項)

当サイト(以下「本サイト」といいます)をご利用になる前に、本ご利用規約(以下「本規約」といいます)をよくお読みください。本サイトを利用された時点で、利用者は本規約の全ての条項に同意したものとみなします。

第1条(目的と情報の性質)

- 本サイトは、医療分野におけるAI技術に関する一般的な情報提供および技術的な学習機会の提供を唯一の目的とします。

- 本サイトで提供されるすべてのコンテンツ(文章、図表、コード、データセットの紹介等を含みますが、これらに限定されません)は、一般的な学習参考用であり、いかなる場合も医学的な助言、診断、治療、またはこれらに準ずる行為(以下「医行為等」といいます)を提供するものではありません。

- 本サイトのコンテンツは、特定の製品、技術、または治療法の有効性、安全性を保証、推奨、または広告・販売促進するものではありません。紹介する技術には研究開発段階のものが含まれており、その臨床応用には、さらなる研究と国内外の規制当局による正式な承認が別途必要です。

- 本サイトは、情報提供を目的としたものであり、特定の治療法を推奨するものではありません。健康に関するご懸念やご相談は、必ず専門の医療機関にご相談ください。

第2条(法令等の遵守)

利用者は、本サイトの利用にあたり、医師法、医薬品、医療機器等の品質、有効性及び安全性の確保等に関する法律(薬機法)、個人情報の保護に関する法律、医療法、医療広告ガイドライン、その他関連する国内外の全ての法令、条例、規則、および各省庁・学会等が定める最新のガイドライン等を、自らの責任において遵守するものとします。これらの適用判断についても、利用者が自ら関係各所に確認するものとし、本サイトは一切の責任を負いません。

第3条(医療行為における責任)

- 本サイトで紹介するAI技術・手法は、あくまで研究段階の技術的解説であり、実際の臨床現場での診断・治療を代替、補助、または推奨するものでは一切ありません。

- 医行為等に関する最終的な判断、決定、およびそれに伴う一切の責任は、必ず法律上その資格を認められた医療専門家(医師、歯科医師等)が負うものとします。AIによる出力を、資格を有する専門家による独立した検証および判断を経ずに利用することを固く禁じます。

- 本サイトの情報に基づくいかなる行為によって利用者または第三者に損害が生じた場合も、本サイト運営者は一切の責任を負いません。実際の臨床判断に際しては、必ず担当の医療専門家にご相談ください。本サイトの利用によって、利用者と本サイト運営者の間に、医師と患者の関係、またはその他いかなる専門的な関係も成立するものではありません。

第4条(情報の正確性・完全性・有用性)

- 本サイトは、掲載する情報(数値、事例、ソースコード、ライブラリのバージョン等)の正確性、完全性、網羅性、有用性、特定目的への適合性、その他一切の事項について、何ら保証するものではありません。

- 掲載情報は執筆時点のものであり、予告なく変更または削除されることがあります。また、技術の進展、ライブラリの更新等により、情報は古くなる可能性があります。利用者は、必ず自身で公式ドキュメント等の最新情報を確認し、自らの責任で情報を利用するものとします。

第5条(AI生成コンテンツに関する注意事項)

本サイトのコンテンツには、AIによる提案を基に作成された部分が含まれる場合がありますが、公開にあたっては人間による監修・編集を経ています。利用者が生成AI等を用いる際は、ハルシネーション(事実に基づかない情報の生成)やバイアスのリスクが内在することを十分に理解し、その出力を鵜呑みにすることなく、必ず専門家による検証を行うものとします。

第6条(知的財産権)

- 本サイトを構成するすべてのコンテンツに関する著作権、商標権、その他一切の知的財産権は、本サイト運営者または正当な権利を有する第三者に帰属します。

- 本サイトのコンテンツを引用、転載、複製、改変、その他の二次利用を行う場合は、著作権法その他関連法規を遵守し、必ず出典を明記するとともに、権利者の許諾を得るなど、適切な手続きを自らの責任で行うものとします。

第7条(プライバシー・倫理)

本サイトで紹介または言及されるデータセット等を利用する場合、利用者は当該データセットに付随するライセンス条件および研究倫理指針を厳格に遵守し、個人情報の匿名化や同意取得の確認など、適用される法規制に基づき必要とされるすべての措置を、自らの責任において講じるものとします。

第8条(利用環境)

本サイトで紹介するソースコードやライブラリは、執筆時点で特定のバージョンおよび実行環境(OS、ハードウェア、依存パッケージ等)を前提としています。利用者の環境における動作を保証するものではなく、互換性の問題等に起因するいかなる不利益・損害についても、本サイト運営者は責任を負いません。

第9条(免責事項)

- 本サイト運営者は、利用者が本サイトを利用したこと、または利用できなかったことによって生じる一切の損害(直接損害、間接損害、付随的損害、特別損害、懲罰的損害、逸失利益、データの消失、プログラムの毀損等を含みますが、これらに限定されません)について、その原因の如何を問わず、一切の法的責任を負わないものとします。

- 本サイトの利用は、学習および研究目的に限定されるものとし、それ以外の目的での利用はご遠慮ください。

- 本サイトの利用に関連して、利用者と第三者との間で紛争が生じた場合、利用者は自らの費用と責任においてこれを解決するものとし、本サイト運営者に一切の迷惑または損害を与えないものとします。

- 本サイト運営者は、いつでも予告なく本サイトの運営を中断、中止、または内容を変更できるものとし、これによって利用者に生じたいかなる損害についても責任を負いません。

第10条(規約の変更)

本サイト運営者は、必要と判断した場合、利用者の承諾を得ることなく、いつでも本規約を変更することができます。変更後の規約は、本サイト上に掲載された時点で効力を生じるものとし、利用者は変更後の規約に拘束されるものとします。

第11条(準拠法および合意管轄)

本規約の解釈にあたっては、日本法を準拠法とします。本サイトの利用および本規約に関連して生じる一切の紛争については、東京地方裁判所を第一審の専属的合意管轄裁判所とします。

For J³, may joy follow you.